Zoom est une application de visioconférence très populaire, utilisée par de nombreuses entreprises pour mener des réunions et des discussions de groupe en ligne.

L’une des caractéristiques de l’application est sa prise en charge du cryptage de bout en bout des appels vidéo. Toutefois, un rapport récent du Citizen Lab, un organisme de surveillance, affirme que l’entreprise ne se contente pas de conserver les clés de cryptage, mais qu’elle peut aussi les envoyer en Chine dans certains cas.

Questions de sécurité

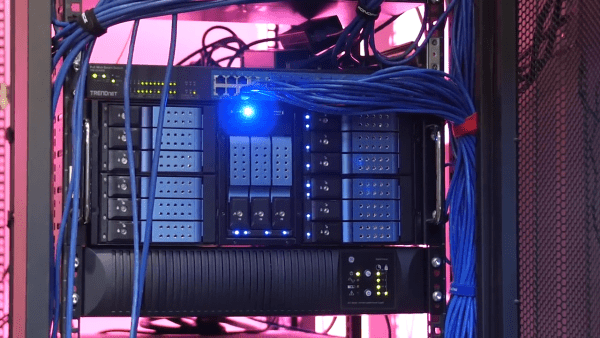

Après avoir récemment découvert que Zoom trompait ses clients sur le cryptage de bout en bout, pour lequel la société garantissait à tort que seuls les participants à un appel vidéo pouvaient décrypter la conversation, le chef de produit s’est excusé pour cette « confusion ». Lorsque quelqu’un commence une réunion Zoom, le logiciel va chercher une clé et l’utilise pour crypter l’audio et la vidéo. Cette clé est générée par l’infrastructure en cloud de Zoom, qui comprend un certain nombre de serveurs répartis dans le monde entier.

Chaque utilisateur reçoit la même clé lorsqu’il se joint à une conférence en ligne. Cette clé est transférée au logiciel Zoom sur les appareils des utilisateurs, à partir des serveurs du « système de gestion des clés » de l’entreprise, en utilisant un système de cryptage appelé TLS. Quelques-uns des serveurs du système de gestion de clés sont basés en Chine, environ 5 sur 73 selon le rapport du Citizen Lab, tandis que le reste se trouve aux États-Unis. Les serveurs en Chine sont également utilisés pour les chats Zoom. Lors d’un appel test effectué par des personnes résidant aux États-Unis et au Canada, il a été constaté que la clé de cryptage de la réunion était envoyée aux utilisateurs depuis un serveur situé à Pékin. Et c’est là que se situe le risque de sécurité.

Quelques-uns des serveurs du système de gestion des clés de Zoom sont basés en Chine. (Image : Capture d’écran / YouTube)

« Zoom peut être légalement obligé de partager les clés de cryptage avec les autorités chinoises si ces clés sont générées sur un serveur de gestion de clés hébergé en Chine. Si les autorités chinoises ou tout autre attaquant hypothétique ayant accès à une clé veut espionner une réunion de Zoom, elles doivent également soit surveiller l’accès à Internet d’un participant à la réunion, soit surveiller le réseau à l’intérieur du cloud de Zoom. Une fois qu’ils ont recueilli le trafic crypté de la réunion, ils peuvent utiliser la clé pour le décrypter et récupérer la vidéo et l’audio », selon The Intercept.

Zoom affirme qu’il n’a jamais créé de mécanisme pour décrypter les messages en direct et qu’il n’a pas la possibilité d’insérer des tiers dans une réunion en ligne sans que leur présence ne soit reflétée dans la liste des participants. Cependant, la société n’a pas encore confirmé sa position sur la façon dont elle traite les demandes du gouvernement.

Tentative de piratage

La société de sécurité américaine FireEye a identifié une tentative de piratage informatique du groupe APT41, soutenu par l’État chinois, qui visait les clients de la société. FireEye qualifie cette attaque de l’une des plus vastes campagnes chinoises depuis des années. L’attaque visait des entreprises aux États-Unis, au Royaume-Uni, au Japon, en France, en Arabie saoudite, aux Émirats arabes unis, en Suède, à Singapour, ainsi que quelques autres. Elle visait à exploiter les vulnérabilités des routeurs Cisco, de Citrix NetScaler/ADC et du logiciel ManageEngine Desktop Central de Zoho. Il est intéressant de noter que FireEye n’a remarqué aucune activité de l’APT41 entre le 2 et le 19 février.

L’entreprise de sécurité américaine FireEye a identifié une tentative de piratage par le groupe APT41, soutenu par l’État chinois, qui visait des entreprises dans des pays tels que les États-Unis, le Royaume-Uni, le Japon, la France et autres. (Image : pixabay / CC0 1.0)

« La Chine a lancé des quarantaines liées à COVID-19 dans des villes de la province de Hubei à partir du 23 et 24 janvier, et a étendu les quarantaines à d’autres provinces à partir du 2 février jusqu’au 10 février. S’il est possible que cette réduction d’activité soit liée aux mesures de quarantaine COVID-19 en Chine, l’APT41 est peut-être restée active d’autres manières, ce que nous n’avons pas pu observer avec la télémétrie FireEye », a déclaré FireEye dans un blog. Les campagnes de piratage de la part de l’APT41 visent souvent à voler la propriété intellectuelle. FireEye a averti que l’APT41 était l’une des menaces les plus prolifiques que la firme de sécurité suivait en 2020.

Rédacteur Camille A.

Soutenez notre média par un don ! Dès 1€ via Paypal ou carte bancaire.